تیمی از محققان امنیتی از Wizcase (به سرپرستی آتا هاچسیل) نشت مهمی را در Quickfox فاش کردند ، که اطلاعات شخصی حداقل یک میلیون کاربر ، از جمله نام ، شماره دستگاه ، نرم افزار نصب شده بر روی دستگاه و موارد دیگر را افشا کرد.

طبق تحقیقات، Quickfox یک سرویس VPN رایگان مبتنی بر چین توسط Fuzhou Zixun Network Technology Co., Ltd است. این VPN عمدتا توسط شهروندان مقیم خارج از کشور که مایل به دسترسی به شبکه چینی با محدودیت جغرافیایی هستند استفاده می شود. وب سایت های کشورهای خود. آنها در ادامه اظهار داشتند که از شرکت اظهارنامه درخواست کرده اند اما پاسخی دریافت نکرده اند. srcset = "// 144839-418331-2-raikfcquaxqncofqfm.stackpathdns.com/wp-content/uploads/2021/10/ نتیجه- یک-احراز هویت- درخواست-اطلاعات-حساس-نشت- autoresized41reY-1-300×125.jpg 300w, //144839-418331-2-raikfcquaxqncofqfm.stackpathdns.com/wp-content/uploads/2021/10/result-of-an-authentication- request-leaking-sensitive-information-information-autoresized.jpg-size-10w1 = "(حداکثر عرض: 700 پیکسل) 100 ولت، 700 پیکسل" />

اعتبار تصویر: Wizcase (یک درخواست احراز هویت که اطلاعات حساس را فاش می کند)

چگونه این اتفاق افتاد و چه کسانی درگیر بودند؟

نشت در سرور ElasticSearch Quickfox. از آنجایی که مخاطبان هدف این VPN مهاجران خارجی از چین هستند ، این VPN چندین سرور در کشور ارائه می دهد تا کاربران بتوانند به سایتهای چینی ge o-Restricted دسترسی پیدا کنند.

این نشت به دلیل امنیت ناقص پشته ELK بود (Elasticsearch ، Logstash و Kibana). ELK سه برنامه نرم افزاری منبع باز هستند که برای ساده سازی جستجوهای فایل های بزرگ ، به عنوان مثال ، گزارشات از یک سرویس VPN مانند Quickfox ، شناخته می شوند.

اگرچه سرویس VPN محدودیت های دسترسی را از Kibana پیکربندی کرده است ، اما همان اندازه امنیتی در آن اعمال نشده است. در Elastic Search قرار دهید. به همین دلیل، هر کسی که به اتصال اینترنت و یک مرورگر دسترسی داشته باشد میتواند به گزارشهای Quickfox دسترسی داشته باشد و اطلاعات شناسایی شخصی کاربران (PII) را استخراج کند. ایالات متحده ، قزاقستان ، ژاپن و اندونزی.

چه اطلاعات کاربری فاش شد؟

نشت بحرانی تقریباً 500 میلیون رکورد ، در مجموع بیش از 100 گیگابایت داده را نشان داد. اطلاعات ارائه شده بر دو نوع بود. دادههای شخصی تقریباً یک میلیون کاربر و نرمافزارهای مختلف واقع در دستگاههایی با بیش از 300000 کاربر.

در اینجا لیستی از اطلاعات با جزئیات آمده است. همه این اطلاعات بین ژوئن 2021 و سپتامبر 2021 فاش شده است:

اعتبار تصویر: Wizcase (نرم افزار موجود در دستگاه کاربر بر اساس نام، تاریخ نصب و نسخه) [19659012] آنچه که بسیاری از احتیاط ما این است که بیشتر این اطلاعات جمع آوری شده توسط Quickfox کاملاً به VPN ها بی ربط است. علاوه بر این، هیچ شرایط خدمات / حریم خصوصی Quickfox وجود ندارد، به این معنی که اکثر کاربران این VPN از اینکه VPN همه این اطلاعات را جمع آوری می کند، بی اطلاع هستند. [19659007] اگر در سال 2021 از Quickfox استفاده کرده اید ، باید از خطرات احتمالی ذکر شده در زیر مطلع باشید:

1. کلاهبرداری و کلاهبرداری:

اطلاعات افشا شده در این نقض داده ها می تواند توسط هکرها کشف شود و منجر به کلاهبرداری و اقدامات کلاهبرداری شود. به عنوان مثال ، هکرها می توانند با شما تماس بگیرند ، وانمود کنند که افراد مهمی هستند و از اطلاعات شخصی شما برای ایجاد اعتماد استفاده کنند. پس از اتمام کار ، آنها ممکن است سعی کنند اطلاعات حساس تر را از شما استخراج کنند ، مانند اطلاعات کارت اعتباری شما. حملات فیشینگ:

با افشای داده ها، حملات فیشینگ بسیار آسان می شود. به عنوان مثال ، یک هکر ممکن است ایمیلی را برای شما ارسال کند که به نظر می رسد از Quickfox است و حاوی پیوندی است که می تواند ویروسی را در دستگاه شما منتشر کند. از آنجایی که آنها اطلاعات شخصی شما را در اختیار خواهند داشت، این عمل بسیار قانع کننده و واقعی به نظر می رسد. در این مورد ، فقط با سازمان تماس بگیرید و ایمیل را قبل از به اشتراک گذاشتن اطلاعات شخصی یا کلیک روی پیوندی در آنجا تأیید کنید.

3. نشت رمز عبور:

یکی از تکنیک های هک که هرگز قدیمی نمی شود ، این است که رمزهای عبور کاربران را برای دسترسی به حساب های خود خرد کنید. متأسفانه ، کاربران معمولاً از رمزعبور یکسانی برای چندین حساب برای فراخوانی آسان استفاده می کنند و آنها را در قبال تسویه حساب ها آسیب پذیر می کند.

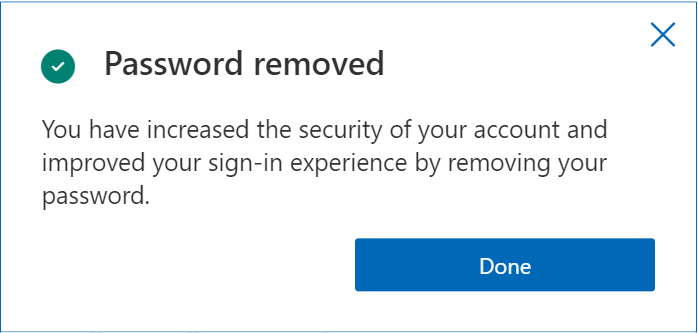

به همین دلیل است که حفظ رمز عبور بسیار توصیه می شود. برای همه حساب های خود جدا کنید و هر 90 روز رمز را تغییر دهید. همچنین، فقط برای اطلاع شما، اگر حساب مایکروسافت دارید، می توانید بدون رمز عبور به آن دسترسی داشته باشید. این بدان معناست که شما یک حساب کمتر برای محافظت با رمز عبور خواهید داشت.

نتیجه گیری

خوب ، Quickfox فقط اطلاعات حساس کاربر را در معرض دید عموم قرار نمی دهد. اخیراً ، یک شرکت مسیریابی پیام کوتاه اطلاعات کاربران را به مدت پنج سال ، از جمله اعتبارنامه ها ، پیام های متنی و غیره

افشا کرد ، اما خدمات VPN رایگان همیشه مورد استفاده مخاطره آمیز بوده است. از آنجا که این VPN ها هیچگونه هزینه ای از شما دریافت نمی کنند ، بسیاری از آنها برای شما حریم خصوصی و اطلاعات حساس شما هزینه دارد. به همین دلیل است که همیشه باید از بهترین سرویس VPN استفاده کنید و قبل از عضویت شرایط خدمات آن را با دقت بخوانید.

[19659002] اعتبار تصویر: مایکروسافت [19659004] لطفاً توجه داشته باشید که همیشه می توانید این تغییر را لغو کرده و در آینده به تنظیم گذرواژه برگردید. به مردم معمولاً در این مجموعه رمزهای عبور آسان و به یاد ماندنی ایجاد می کنند ، اما به خاطر سپردن رمزهای عبور قوی بدون استفاده از مدیر رمز عبور بسیار مشکل است.

[19659002] اعتبار تصویر: مایکروسافت [19659004] لطفاً توجه داشته باشید که همیشه می توانید این تغییر را لغو کرده و در آینده به تنظیم گذرواژه برگردید. به مردم معمولاً در این مجموعه رمزهای عبور آسان و به یاد ماندنی ایجاد می کنند ، اما به خاطر سپردن رمزهای عبور قوی بدون استفاده از مدیر رمز عبور بسیار مشکل است.