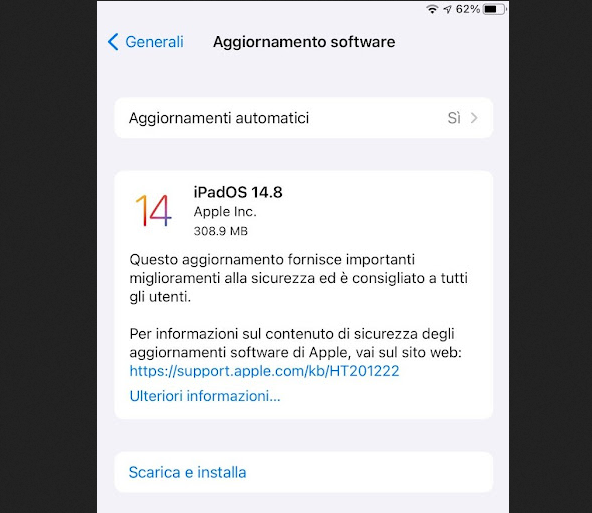

فوراً آنها را به روز کنید.

اگر هر نوع دستگاه Apple (iPhone ، iPad ، Mac و Apple) دارید

نگاه کنید) ، اکنون آن را به روز کنید. اپل آپدیت ها را در 13 سپتامبر منتشر کرد

برای مسدود کردن دو آسیب پذیری ، یکی از آنها به شما امکان می دهد یکی از آنها را علامت گذاری کنید

بدون نیاز به هیچ اقدامی از طرف قربانی ، به دستگاه های خود حمله مخفیانه انجام دهد.

این حمله به شما امکان می دهد دوربین ها و میکروفون را فعال کرده ، پیامها را ضبط کنید ،

پیامک ، ایمیل و تماس های صوتی (از جمله آنهایی که با برنامه هایی مانند Signal رمزگذاری شده اند).

iOS / iPadOS نسخه 14.8 ، macOS نسخه 11.6 ، macOS نسخه 14.7

tvOS و watchOS نسخه 7.6.2 مشکل را حل می کنند.

اپل دارای اطلاعات آسیب پذیری و به روز رسانی وصله در این آدرس های اینترنتی است:

اولین آسیب پذیری ، با نام CVE-2021-30860 و با نام FORCEDENTRY ، توسط Citizen Lab ، یک گروه مشهور کانادایی از فعالان حریم خصوصی و امنیت دیجیتال ، شامل iMessage کشف شد و به عنوان مثال برای تزریق بدافزار به نام Pegasus ، استفاده می شود ، که توسط شرکت اسرائیلی NSO Group توسعه داده شد و قبلاً برای نفوذ به گوشی های فعال فعالان سیاسی مختلف به روشهای کاملا نامرئی مورد استفاده قرار می گرفت.

حمله ، به گفته Citizen Lab ، تنها با ارسال پیامک به قربانی آغاز می شود. پیامک حاوی پیوست است که دارای پسوند GIF است اما در واقع یک PDF ناقص است. این PDF ناقص باعث می شود IMTranscoderAgent روی دستگاه خراب شود (به دلیل سرریز عدد صحیح در کتابخانه ارائه تصویر CoreGraphics) ، و خرابی اجازه می دهد کد مخرب وارد شود. روی دستگاه مورد حمله اجرا شود.

دومین آسیب پذیری ، با نام CVE -2021 – 30858 ، تحت تأثیر WebKit ، موتور رندر اپل ، استفاده شده توسط Safari و تقریباً همه برنامه های کاربردی که محتوای HTML را نمایش می دهند ، و می تواند برای اجرای کد بر روی دستگاه قربانی استفاده شود.

حتی اگر مخالف یا فعال نیستید ، این واقعیت که این آسیب پذیری ها وجود دارد در حال حاضر در مالکیت عمومی است و بنابراین احتمال می رود که توسط مجرمان سایبری رایج نیز برای حمله به اهداف کمتر حساس مورد سوء استفاده قرار گیرند. به عبارت دیگر ، کاربران معمولی را نیز هدف قرار دهید.

آماده باشید تا منتظر بمانید زیرا همه در حال بارگیری به روزرسانی ها هستند و سرورهای اپل باید کمی بارگیری شوند.

منابع اضافی:

TechCrunch ، Sophos ،

Ars Technica ،

نیویورک تایمز

(تابع (d ، s ، id) {

var js، fjs = d.getElementsByTagName (s) [0]؛

if (d.getElementById (id)) بازگشت ؛

js = d.createElement (s) ؛ js.id = شناسه ؛

js.src = "https://connect.facebook.net/it_IT/sdk.js#xfbml=1&appId=171836789607890&version=v2.0" ؛

fjs.parentNode.insertBefore (js ، fjs) ؛

} (سند ، & # 39 ؛ اسکریپت & # 39؛ ، & # 39؛ facebook-jssdk & # 39؛))؛